В последнее время наблюдается рост популярности устройств Интернета вещей (IoT)‚ используемых для автоматизации видео. Однако вместе с этим ростом возникает и новая угроза ⎯ поддельные цифровые ключи‚ используемые для несанкционированного доступа к этим устройствам.

Что такое Кракен?

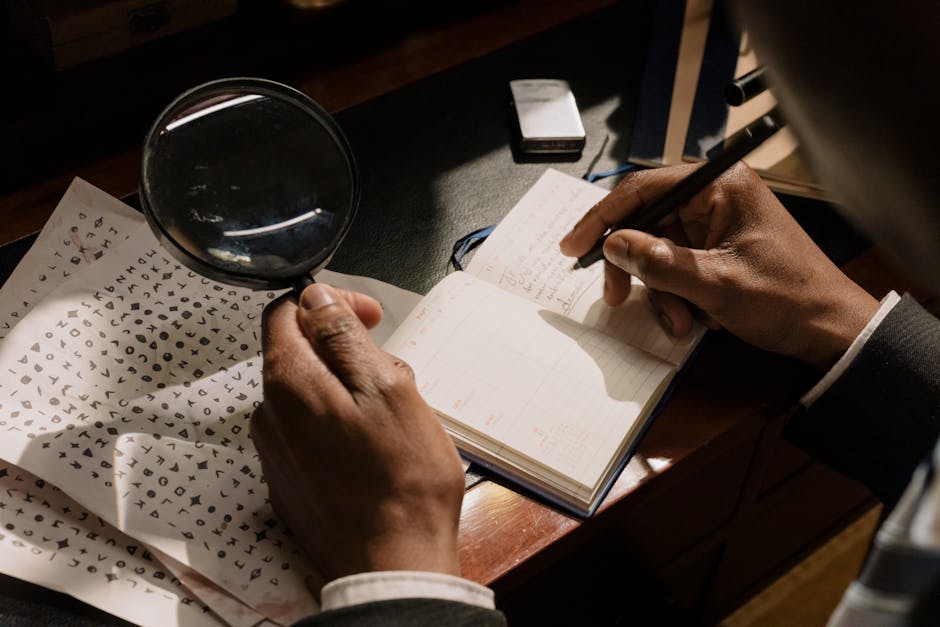

Кракен ⎯ это термин‚ используемый для описания черного рынка поддельных цифровых ключей‚ используемых для доступа к устройствам IoT. Этот рынок возник как результат растущего спроса на доступ к устройствам IoT‚ используемым для автоматизации видео.

Как работает Кракен?

Кракен работает как обычная торговая площадка‚ где продавцы предлагают поддельные цифровые ключи для доступа к различным устройствам IoT. Эти ключи используются для обхода защиты устройств и получения несанкционированного доступа к ним.

- Продавцы на Кракене предлагают ключи для различных устройств IoT‚ используемых для автоматизации видео;

- Покупатели приобретают эти ключи для получения доступа к устройствам IoT.

- Используя поддельные ключи‚ покупатели могут получить несанкционированный доступ к устройствам IoT.

Риски‚ связанные с Кракеном

Использование поддельных цифровых ключей‚ предлагаемых на Кракене‚ связано с рядом рисков. В частности‚ это может привести к:

- Несанкционированному доступу к устройствам IoT и данным‚ хранящимся на них.

- Нарушению безопасности и конфиденциальности данных.

- Использованию устройств IoT для злонамеренных целей‚ таких как DDoS-атаки.

Поэтому важно быть осторожным при использовании устройств IoT и приобретать цифровые ключи только из доверенных источников.

Последствия использования поддельных цифровых ключей

Использование поддельных цифровых ключей может иметь серьезные последствия как для отдельных пользователей‚ так и для организаций. В частности‚ это может привести к компрометации конфиденциальных данных и нарушению безопасности.

Угроза безопасности данных

Поддельные цифровые ключи могут быть использованы для получения несанкционированного доступа к конфиденциальным данным‚ хранящимся на устройствах IoT. Это может включать в себя личные данные‚ финансовые сведения и другую чувствительную информацию.

- Кража личных данных

- Финансовые потери

- Ущерб репутации

Меры предосторожности

Чтобы избежать последствий использования поддельных цифровых ключей‚ необходимо принимать меры предосторожности. В частности‚ рекомендуется:

- Приобретать цифровые ключи только из доверенных источников.

- Регулярно обновлять программное обеспечение устройств IoT.

- Использовать сильные пароли и двухфакторную аутентификацию.

Роль производителей устройств IoT

Производители устройств IoT также играют важную роль в предотвращении использования поддельных цифровых ключей. Они должны:

- Разрабатывать устройства с учетом безопасности.

- Регулярно выпускать обновления программного обеспечения.

- Предоставлять пользователям информацию о безопасном использовании устройств.

Только совместными усилиями можно предотвратить использование поддельных цифровых ключей и обеспечить безопасность устройств IoT.